اعتبر إفغيني غونشاروف الخبير الأمني لدى كاسبرسكي أن التهديدات الرقمية

التي تستهدف الأجهزة المرتبطة بنظم الرقابة الصناعية “ما زالت قائمة وينبغي

الاستعداد للتعامل معها” بالرغم من انخفاض نسبة الأجهزة التي تعرضت للهجمات

في معظم القطاعات. وأكّد أن احتمالية تسبب الهجمات في أضرار جسيمة ترتفع

كلما زادت دقتها وتعقيدها، حتى وإن قلّ تكرارها.

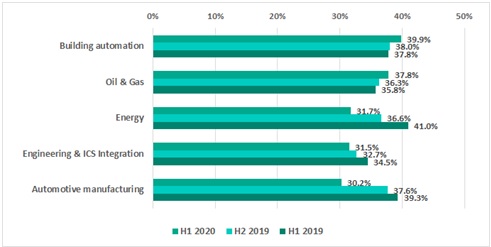

حيث ارتفعت الهجمات التي استهدفت النظم الصناعية في قطاعي النفط والغاز وأتمتة

البناء خلال الأشهر الستة الأولى من العام الجاري مقارنةً بالنصف الأول والنصف الثاني

من العام الماضي 2019. وقد واكب هذا النمو انخفاضٌ في حصة القطاعات الأخرى من

الهجمات على نظم الرقابة الصناعية، حيث حرص مجرمو الإنترنت على توزيع

بطريقة أكثر دقة وتركيزًا.

ودائمًا ما تنطوي الهجمات التي تُشنّ على المنشآت الصناعية على احتمال تخريبي أكبر،

سواء من ناحية تعطيل الإنتاج أو الخسائر المالية. كما أصبحت الهجمات ضدّ المنشآت

الصناعية أكثر تركيزًا، ويتم تنظيمها من قبل جهات تهديد متطورة ذات موارد واسعة قد

لا تقتصر أهدافها على الكسب الماليبل تمتدّ لتشمل التجسس الرقمي.

وكانت قطاعا “النفط والغاز”و”أتمتة البناء”في النصف الأول من 2020 أكثر القطاعاتتعرضًا للهجمات.

ولربما كانت الخسائر الناجمة عن الهجمات على قطاع النفط والغاز، تحديدًا، أكثر فداحة من غيرها،

بالنظر إلى الخسائر المالية الهائلة التي تكبّدها القطاع جرّاء الأزمة العالمية الراهنة التي شهدت

إغلاق العديد من القطاعات في شتى أنحاء العالم.

وارتفعت نسبة أجهزة الحاسوب المرتبطة بنظم الرقابة الصناعيةوالتي شهدت حظر

مكونات خبيثة عليها، من 38% في النصف الثاني من العام 2019 إلى 39.9% في

النصف الأول من 2020 في قطاع أتمتة البناء، ومن 36.3% إلى 37.8% في قطاع النفط والغاز.

نسبة أجهزة الحاسوب المرتبطة بنظم الرقابة الصناعيةفي قطاعات مختارة،

والتي شهدت حظر مكونات خبيثة عليها

وكثيرًا ما تصبح أنظمة أتمتة البناء عُرضة بشكل عام للهجمات؛

فالسطح المعرض للهجوم في الحواسيب المرتبطة بها غالبًا ما يكون أكبر من الأجهزة

المرتبطة بنظم الرقابة الصناعية التقليدية الأخرى، نظرًا لاتصالها المتكرر بالشبكات

المؤسسية والإنترنت. كما أن ملكيتها في الغالب من شركات مقاولات، يعني

عدم إدارتها دائمًا من فرق أمن المعلومات الرسمية التابعةللمنشأة، ما يجعلها هدفًا أسهل.

أما في قطاع النفط والغاز، فيمكن أن يُعزى النمو في نسبة الأجهزة التي تعرضت للهجوم

إلى تطوير مجموعة متنوعة من الديدان البرمجية (برمجيات خبيثة تتكاثر ذاتيًا على الأجهزة المصابة)

بلغات نصية، وتحديداً Python وPowerShell.

وتصبح هذه الديدان قادرة على جمع بيانات المصادقة على الدخول إلى الحسابات

من ذاكرة عمليات النظام باستخدام إصدارات مختلفة من الأداة المساعدة Mimikatz.

واكتشف عدد كبير من هذه الديدان بين نهاية مارس ومنتصف يونيو 2020، خاصة في

الصين وبلدان الشرق الأوسط.

وفي المقابل انخفضت نسبة الأنظمة التي تعرضت للهجوم في معظم القطاعات

الأخرى في النصف الأول من العام الجاري، إذ يبدو أن المهاجمين يحولون تركيزهم

من الهجمات الشاملة إلى الاعتماد على توزيع تهديدات موجّهة بطريقة أكثر تركيزًا ودقة،

كالمنافذ الخلفية (تروجانات خطرة قادرة على التحكم عن بعد في الجهاز المصاب)،

وبرمجيات التجسس (برمجيات مصممة لسرقة البيانات)، وهجمات برمجيات الفدية

(التي تميل الجهات القائمة وراءها إلى استهداف مؤسسات معينة). وفي الواقع،

اكتُشف وحُظر عدد أكبر من عائلات تروجانات المنافذ الخلفية وبرمجيات التجسس

المبنية على منصة .NET، على أجهزة مرتبطة بنظم للرقابة الصناعية.

هذا، ونمت نسبة الحواسيب المرتبطة بنظم الرقابة الصناعية والمتأثرة ببرمجيات طلب الفدية،

نموًا طفيفًا في النصف الأول من العام 2020، مقارنة بالنصف الثاني من العام الفائت في جميع القطاعات،

مدفوعة بسلسلة من الهجمات استهدفت منشآت طبية وشركات صناعية وقعت ضحية لحملات

متطورة نفذتها جهات قائمة على التهديدات المتقدمة المستمرة.

ودعا الخبير الأمني مالكي نظم الرقابة الصناعية ومشغليهاإلى اتخاذ احتياطات أمنية إضافية،

نظرًا لارتفاع الاهتمام في الأوساط التخريبية باستهداف البنى التحتية في قطاعات

أتمتة البناء والنفط والغاز، وقال:

“ازداد تعرض نظم الرقابة الصناعية للتهديدات الرقمية مع اضطرار العديد من المنشآت

إلى الدفع بموظفيها للعمل عن بُعد، ما قلّل أعداد الموظفين الأمنيين المتاحين للتعامل مع

تلك التهديداتفي مقار العمل والتخفيف من حدّة الهجمات، ما قد يجعل العواقب وخيمة”.

يمكن التعرف على المزيد حول مشهد التهديدات الصناعية في النصف الأول من 2020 على صفحةICS CERT.

ويوصي خبراء كاسبرسكي باتباع التدابير التالية للحفاظ على أجهزة الحاسوب المرتبطة

بنظم الرقابة الصناعية محمية من التهديدات المختلفة:

· الحرص على التحديث المنتظم لأنظمة التشغيل وبرمجيات التطبيقات التي تعد

جزءًا من الشبكة الصناعية للمنشأة، وتطبيق التصحيحات الأمنية على معدات شبكات

نظم الرقابة الصناعية بمجرد أن تصبح متاحة.

· إجراء عمليات تدقيق أمنية منتظمة لأنظمة التقنيات التشغيلية، لتحديد الثغرات المحتملة وإزالتها.

· استخدام حلول لمراقبة حركة البيانات وتحليلها واكتشاف أي شذوذ فيها عبر

شبكات نظم الرقابة الصناعية،لتعزيز الحماية من الهجمات التي يحتمل أن

تهدد العمليات التقنية والأصول المؤسسية.

· تزويد فرق أمن تقنية المعلومات ومهندسي التقنيات التشغيلية بالتدريب

الأمني المتخصص لنظم الرقابة الصناعية، لتحسين قدرتها على التعامل مع

الأساليب المتقدمة في شن الهجمات الخبيثة.

· تزويد الفريق الأمني المسؤول عن حماية نظم الرقابة الصناعية بأحدث المعلومات المتعلقة بالتهديدات.

وتتيح خدمة ICS Threat Intelligence Reportingمجموعة من الرؤى المتعمقة حول

التهديدات الحالية ونواقل الهجوم، إضافة إلى الحلقات الأضعف في التقنيات التشغيلية

ونظم الرقابة الصناعية، وسبل التخفيف منها.

· استخدام حلول أمنيةللنقاط الطرفية والشبكات الخاصة بالتقنيات التشغيلية

مثل Kaspersky Industrial CyberSecurity، لضمان الحماية الشاملة لجميع الأنظمة الصناعية الحيوية.

· الحرص كذلك على ضمان الحماية للبنية التحتية لتقنية المعلومات.

ويحمي النظام Integrated Endpoint Securityالنقاط الطرفية ويتيح

الكشف التلقائي عن التهديدات وتعزيز قدرات الاستجابة.

التكنولوجيا وأخبارها بوابة مصر لأخبار تكنولوجيا المعلومات والإتصالات وفي أفريقيا كما تعتبر مصدر رئيسي للمعلومات حول تكنولوجيا المعلومات والاتصالات والفرص الاستثمارية المرتبطة بالاقتصاد الرقمي في المنطقة بالكامل

التكنولوجيا وأخبارها بوابة مصر لأخبار تكنولوجيا المعلومات والإتصالات وفي أفريقيا كما تعتبر مصدر رئيسي للمعلومات حول تكنولوجيا المعلومات والاتصالات والفرص الاستثمارية المرتبطة بالاقتصاد الرقمي في المنطقة بالكامل